Runtime Error: Momok Menakutkan Pengguna Laptop

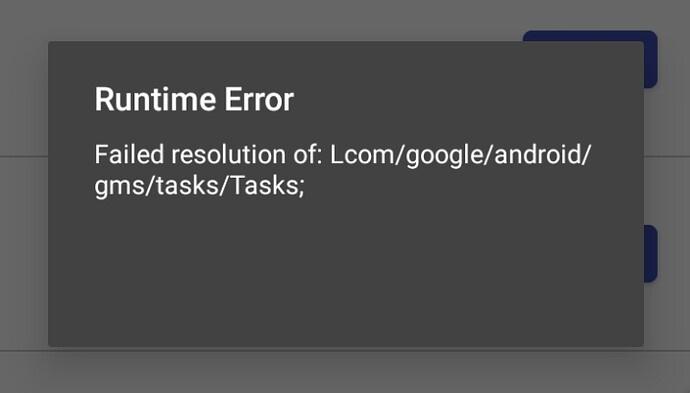

Siapa sih yang tidak kesal saat sedang asyik bekerja atau bermain game di laptop, tiba-tiba muncul pesan kesalahan yang bikin kita geleng-geleng kepala? Salah satu yang paling sering bikin frustrasi adalah runtime error. Munculnya tiba-tiba, tanpa permisi, dan seringkali tanpa penjelasan yang jelas. Rasanya seperti ada ‘hantu’ di dalam laptop yang iseng mengganggu aktivitas kita.

Runtime error ini bukan sekadar masalah kecil. Kalau dibiarkan, bisa menyebabkan program berhenti bekerja secara tiba-tiba (crash), bahkan yang lebih parah, bisa merusak sistem operasi Windows kita. Bayangkan, data penting yang belum sempat disimpan hilang begitu saja! Wah, bisa bikin panik tujuh keliling.

Tapi tenang, jangan buru-buru banting laptop dulu! Runtime error memang menyebalkan, tapi bukan berarti tidak ada solusinya. Artikel ini akan mengupas tuntas tentang runtime error, mulai dari penyebabnya, solusi ampuh untuk mengatasinya, hingga tips pencegahan agar laptop kita terhindar dari masalah ini di kemudian hari. Yuk, simak baik-baik!

Apa Sebenarnya Runtime Error Itu?

Secara sederhana, runtime error adalah kesalahan yang terjadi saat program sedang berjalan (running). Kesalahan ini berbeda dengan kesalahan sintaks (syntax error) yang biasanya terdeteksi saat kita menulis kode program. Runtime error baru muncul ketika program mencoba melakukan sesuatu yang tidak bisa dilakukan, misalnya:

- Mencoba mengakses memori yang tidak diizinkan.

- Melakukan perhitungan matematika yang tidak valid (misalnya, membagi dengan nol).

- Mencoba mengakses file yang tidak ada atau rusak.

- Bertentangan dengan software lain.

Runtime error bisa terjadi pada berbagai jenis program, mulai dari aplikasi perkantoran, game, hingga sistem operasi itu sendiri. Penyebabnya pun bermacam-macam, dan seringkali kita perlu melakukan sedikit ‘investigasi’ untuk menemukan akar masalahnya.

Penyebab Umum Runtime Error pada Laptop

Sebelum mencari solusinya, penting untuk memahami apa saja yang bisa menyebabkan runtime error pada laptop kita. Berikut adalah beberapa penyebab yang paling umum:

1. Kerusakan File Sistem

File sistem adalah komponen penting yang memungkinkan Windows berjalan dengan lancar. Jika file-file ini rusak atau hilang, bisa menyebabkan berbagai masalah, termasuk runtime error. Kerusakan file sistem bisa disebabkan oleh:

- Virus atau malware.

- Instalasi program yang tidak sempurna.

- Kegagalan hardware (misalnya, hard drive yang bad sector).

- Shutdown laptop yang tidak benar (misalnya, saat masih ada proses yang berjalan).

2. Driver yang Sudah Usang atau Tidak Kompatibel

Driver adalah perangkat lunak yang memungkinkan sistem operasi berkomunikasi dengan hardware laptop kita (misalnya, kartu grafis, sound card, printer). Jika driver sudah usang atau tidak kompatibel dengan sistem operasi, bisa menyebabkan runtime error. Bayangkan seperti ini, driver itu bahasa yang digunakan laptop untuk bicara dengan hardware. Kalau bahasanya beda, ya tidak nyambung!

3. Masalah pada Registry Windows

Registry Windows adalah database yang menyimpan semua pengaturan dan konfigurasi sistem operasi. Jika registry mengalami kerusakan atau isinya tidak konsisten, bisa menyebabkan berbagai masalah, termasuk runtime error. Mengedit registry secara sembarangan sangat tidak disarankan, karena bisa membuat laptop kita jadi ‘sakit’.

4. Konflik Perangkat Lunak

Terkadang, runtime error bisa disebabkan oleh konflik antara dua atau lebih program yang terinstal di laptop kita. Misalnya, dua program yang sama-sama mencoba mengakses sumber daya sistem yang sama. Ini seperti dua orang yang berebut remote TV, akhirnya malah rusak keduanya.

5. Kekurangan Memori (RAM)

Jika laptop kita kekurangan memori (RAM), sistem operasi akan menggunakan hard drive sebagai memori virtual. Proses ini jauh lebih lambat daripada menggunakan RAM, dan bisa menyebabkan runtime error jika sistem operasi terlalu sering mengakses hard drive. Ibaratnya, RAM itu meja kerja. Kalau meja kerjanya kecil, kita jadi kesulitan menyelesaikan pekerjaan dengan cepat.

6. Overclocking yang Tidak Stabil

Overclocking adalah proses meningkatkan kecepatan clock komponen hardware (misalnya, CPU, GPU) di atas kecepatan standar pabrik. Jika overclocking tidak stabil, bisa menyebabkan runtime error karena komponen hardware bekerja di luar batas kemampuannya. Ini seperti memaksa mesin mobil untuk berjalan lebih cepat dari yang seharusnya, bisa-bisa mesinnya jebol.

7. File DLL yang Hilang atau Rusak

File DLL (Dynamic Link Library) adalah file yang berisi kode dan data yang dapat digunakan oleh beberapa program sekaligus. Jika file DLL yang dibutuhkan oleh suatu program hilang atau rusak, bisa menyebabkan runtime error. File DLL ini seperti potongan-potongan puzzle yang menyusun sebuah gambar utuh. Kalau ada potongan yang hilang, gambarnya jadi tidak lengkap.

8. Virus atau Malware

Sudah bukan rahasia lagi, virus dan malware memang biang kerok segala masalah pada laptop. Mereka bisa merusak file sistem, mencuri data, bahkan mengontrol laptop kita dari jarak jauh. Runtime error adalah salah satu efek samping dari infeksi virus atau malware. Ibaratnya, virus itu perusak di dalam rumah kita. Mereka bisa merusak barang-barang, mencuri uang, bahkan membahayakan keselamatan kita.

Solusi Ampuh Mengatasi Runtime Error pada Laptop

Setelah mengetahui penyebab umum runtime error, sekarang saatnya kita membahas solusinya. Berikut adalah beberapa solusi yang bisa dicoba, mulai dari yang paling sederhana hingga yang lebih kompleks:

1. Restart Laptop Anda

Percaya atau tidak, solusi paling sederhana ini seringkali ampuh mengatasi runtime error. Restart laptop akan menutup semua program yang berjalan dan memulai sistem operasi dari awal. Ini bisa membersihkan ‘sampah’ yang menumpuk di memori dan memperbaiki kesalahan sementara yang terjadi. Ibaratnya, restart laptop itu seperti tidur sebentar untuk menyegarkan pikiran.

2. Update Driver Perangkat Keras

Seperti yang sudah dijelaskan sebelumnya, driver yang sudah usang atau tidak kompatibel bisa menyebabkan runtime error. Oleh karena itu, pastikan semua driver perangkat keras di laptop Anda sudah ter-update ke versi terbaru. Anda bisa melakukan update driver melalui:

- Device Manager: Cari “Device Manager” di menu Start, lalu perluas kategori perangkat keras yang ingin Anda update driver-nya. Klik kanan pada perangkat tersebut, pilih “Update driver”, dan ikuti petunjuknya.

- Windows Update: Windows Update juga seringkali menyertakan update driver. Buka “Settings” > “Update & Security” > “Windows Update”, lalu klik “Check for updates”.

- Website Produsen Perangkat Keras: Anda juga bisa mengunduh driver terbaru langsung dari website produsen perangkat keras (misalnya, NVIDIA untuk kartu grafis, Realtek untuk sound card).

3. Jalankan System File Checker (SFC)

System File Checker (SFC) adalah utilitas bawaan Windows yang dapat digunakan untuk memindai dan memperbaiki file sistem yang rusak. Untuk menjalankan SFC, ikuti langkah-langkah berikut:

- Buka Command Prompt sebagai administrator (cari “Command Prompt” di menu Start, klik kanan, dan pilih “Run as administrator”).

- Ketik perintah

sfc /scannowlalu tekan Enter. - Tunggu hingga proses pemindaian dan perbaikan selesai.

4. Jalankan DISM (Deployment Image Servicing and Management)

DISM adalah utilitas yang lebih canggih daripada SFC. DISM dapat digunakan untuk memperbaiki image sistem Windows yang rusak. Untuk menjalankan DISM, ikuti langkah-langkah berikut:

- Buka Command Prompt sebagai administrator.

- Ketik perintah berikut dan tekan Enter:

DISM /Online /Cleanup-Image /RestoreHealth - Tunggu hingga proses perbaikan selesai.

5. Uninstall Program yang Bermasalah

Jika runtime error terjadi setelah Anda menginstal program tertentu, kemungkinan program tersebut yang menjadi penyebabnya. Coba uninstall program tersebut dan lihat apakah masalahnya teratasi. Anda bisa uninstall program melalui:

- Control Panel: Buka Control Panel, lalu pilih “Programs” > “Programs and Features”. Cari program yang ingin Anda uninstall, klik kanan, dan pilih “Uninstall”.

- Settings: Buka “Settings” > “Apps” > “Apps & features”. Cari program yang ingin Anda uninstall, klik, dan pilih “Uninstall”.

6. Periksa Memori (RAM)

Kerusakan pada RAM juga bisa menyebabkan runtime error. Anda bisa memeriksa kondisi RAM menggunakan utilitas Memory Diagnostic Tool bawaan Windows. Untuk menjalankan Memory Diagnostic Tool, ikuti langkah-langkah berikut:

- Cari “Memory Diagnostic” di menu Start dan pilih “Windows Memory Diagnostic”.

- Pilih “Restart now and check for problems (recommended)”.

- Laptop Anda akan restart dan melakukan pengujian RAM. Ikuti petunjuk yang muncul di layar.

7. Periksa Hard Drive

Hard drive yang bad sector atau rusak juga bisa menyebabkan runtime error. Anda bisa memeriksa kondisi hard drive menggunakan utilitas Check Disk (chkdsk) bawaan Windows. Untuk menjalankan chkdsk, ikuti langkah-langkah berikut:

- Buka Command Prompt sebagai administrator.

- Ketik perintah

chkdsk /f /r C:(ganti C: dengan drive letter hard drive Anda) lalu tekan Enter. - Anda akan diminta untuk menjadwalkan chkdsk saat restart laptop. Ketik

Ylalu tekan Enter. - Restart laptop Anda. Chkdsk akan berjalan saat laptop Anda booting.

8. Scan Laptop dengan Antivirus

Pastikan laptop Anda terlindungi dari virus dan malware dengan menggunakan antivirus yang terpercaya. Lakukan scan secara berkala untuk mendeteksi dan menghapus virus atau malware yang mungkin ada di laptop Anda. Ada banyak pilihan antivirus yang bagus, baik yang gratis maupun berbayar, seperti Windows Defender (bawaan Windows), Avast, AVG, dan Kaspersky.

9. Lakukan System Restore

System Restore adalah fitur Windows yang memungkinkan Anda mengembalikan sistem operasi ke keadaan sebelumnya (sebelum terjadi masalah). Jika Anda ingat kapan runtime error mulai terjadi, coba lakukan System Restore ke titik restore sebelum tanggal tersebut. Untuk melakukan System Restore, ikuti langkah-langkah berikut:

- Cari “Create a restore point” di menu Start dan pilih “Create a restore point”.

- Klik tombol “System Restore”.

- Ikuti petunjuk yang muncul di layar.

10. Reset Windows

Jika semua solusi di atas tidak berhasil, opsi terakhir adalah mereset Windows. Reset Windows akan menghapus semua data dan program yang terinstal di laptop Anda, lalu menginstal ulang Windows dari awal. Ini seperti ‘cuci gudang’ dan memulai semuanya dari awal. Pastikan Anda membackup data penting Anda sebelum melakukan reset Windows. Untuk mereset Windows, ikuti langkah-langkah berikut:

- Buka “Settings” > “Update & Security” > “Recovery”.

- Klik tombol “Get started” di bawah “Reset this PC”.

- Ikuti petunjuk yang muncul di layar.

Tips Pencegahan Agar Laptop Terhindar dari Runtime Error

Mencegah lebih baik daripada mengobati. Berikut adalah beberapa tips pencegahan agar laptop Anda terhindar dari runtime error:

- Selalu Update Windows: Update Windows secara teratur untuk mendapatkan perbaikan bug dan peningkatan keamanan terbaru.

- Gunakan Antivirus yang Terpercaya: Lindungi laptop Anda dari virus dan malware dengan menggunakan antivirus yang terpercaya dan selalu update database virusnya.

- Hati-hati Saat Menginstal Program: Pastikan Anda mengunduh program dari sumber yang terpercaya dan baca dengan seksama persyaratan sistemnya sebelum menginstal.

- Uninstall Program yang Tidak Dibutuhkan: Uninstall program yang tidak Anda gunakan untuk membebaskan ruang penyimpanan dan mencegah konflik perangkat lunak.

- Bersihkan Temporary Files Secara Berkala: Temporary files yang menumpuk bisa menyebabkan masalah pada sistem operasi. Bersihkan temporary files secara berkala menggunakan Disk Cleanup atau program cleaner lainnya.

- Defragment Hard Drive: Defragment hard drive secara berkala untuk meningkatkan kinerja hard drive dan mencegah error.

- Jaga Kebersihan Laptop: Bersihkan laptop Anda dari debu dan kotoran secara teratur untuk mencegah overheat.

- Shutdown Laptop dengan Benar: Jangan mematikan laptop secara paksa (misalnya, dengan mencabut kabel power) saat masih ada proses yang berjalan.

- Backup Data Penting Secara Berkala: Backup data penting Anda secara berkala untuk mencegah kehilangan data jika terjadi masalah pada laptop.

Kesimpulan

Runtime error memang masalah yang menjengkelkan, tetapi dengan pemahaman yang tepat dan solusi yang ampuh, Anda bisa mengatasinya sendiri tanpa harus membawa laptop ke tukang servis. Ingatlah untuk selalu menjaga kesehatan laptop Anda dengan melakukan perawatan secara berkala dan mengikuti tips pencegahan yang sudah dijelaskan di atas. Dengan begitu, laptop Anda akan tetap lancar jaya dan menemani Anda dalam menyelesaikan semua pekerjaan dan aktivitas sehari-hari.

Semoga artikel ini bermanfaat dan membantu Anda mengatasi masalah runtime error pada laptop Anda. Selamat mencoba dan semoga berhasil!